|

|

|

|

| |

|

|

| |

|

![]()  |

ˇß ˝şłŞŔĚĆŰ IPS´Â

˝Ă˝şĹŰ ą× ł×Ć®żöĹ© ŔÚżřżˇ ´ëÇŃ ´ŮľçÇŃ ÇüĹÂŔÇ Ä§ŔÔ ÇŕŔ§¸¦ ˝Ç˝Ă°Ł Ĺ˝Áö, şĐĽ® ČÄ şńÁ¤»óŔ¸·Î ĆÇ´ÜµČ ĆĐŶŔ» Â÷´ÜÇŘ ş¸´Ů ľČÁ¤ŔűŔÎ ł×Ć®żöĹ© ş¸ľČ±âĽúŔ» Á¦°řÇĎ´Â °íĽş´É ħŔÔąćÁö˝Ă˝şĹŰŔÔ´Ď´Ů.

±ą°ˇ±â°üżˇĽ żä±¸ÇĎ´Â ş¸ľČĽş Ćň°ˇ¸¦ Ĺë°úÇŘ ±ą°ˇÁ¤ş¸żř CC(°řĹëĆň°ˇ±âÁŘ)ŔÎÁő Čąµć, ÇŕÁ¤ŔÚġşÎ ÇŕÁ¤Á¤ş¸ş¸ČŁżë˝Ă˝şĹŰ, Á¶´ŢĂ» Á¶´ŢÇ°¸ńŔ¸·Î µî·ĎµČ ˝Ĺ·Úµµ łôŔş Á¦Ç°ŔÔ´Ď´Ů.

ˇß ˝şłŞŔĚĆŰ IPSŔÇ Çʿ伺 ą× µµŔÔČż°ú

- ˝şŔ§Äˇ±âąÝ µżµîŔĚ»óŔÇ ThroughputŔ» ÁöżřÇĎ¸éĽ ŔŻÇŘĆ®·ˇÇČ Ĺ˝Áö/Â÷´Ü ´É·ÂŔ» ŔŻÁöÇĎ´Â °ˇżëĽş Č®ş¸

- 2łâ°ŁŔÇ ˝ĂŔĺ°ćŔď°ú ˝ĂŔĺ Ľ±Áˇ(±ął» ˝ĂŔĺÁˇŔŻ 1Ŕ§), ´ŮľçÇŃ ±¸Ăŕ»ç·Ę¸¦ ąŮĹÁŔ¸·Î ÇŃ

˝Ĺ·ÚĽş Č®ş¸

- ĹążůÇŃ Ĺë°č şĐĽ®·Â°ú şĐĽ®Á¤ş¸ ş¸°íĽ »ýĽşŔ¸·Î ł×Ć®żöĹ© ŔÚżřŔÇ °ü¸®Ŕű ĆíŔÇĽş Á¦°ř

- CC(°řĹëĆň°ˇ±âÁŘ)ŔÎÁő±Ô°ÝŔÇ ş¸ľČĽş°ú ±ąÁ¦±Ô°Ý(CVE-ID) ˝Ă±×ł×Ăł¸¦ Á¦°řÇĎ´Â ČŁČŻĽş

- Á¤ş¸ş¸ČŁ Ŕüą® ±łŔ°°ú ĂëľŕĽş Á¤ş¸ µî şÎ°ˇĽşń˝ş ŔĚżëŔ» ĹëÇŃ °ćÁ¦Ľş Č®ş¸

- Â÷ĽĽ´ë ş¸ľČĽÖ·çĽÇ(TMS µî) ¸đµâ Ŕűżë ą× ż¬µżŔ» ĹëÇŃ ĹëÇŐĽş ±¸Çö

- Ŕü´ă żŁÁö´ĎľîŔÇ ±âĽúÁöżř°ú ŔÚĂĽ ħÇŘ»ç°íşĐĽ®´ëŔŔĆŔ(CERT)ŔÇ ĆĐĹĎ ľ÷µĄŔĚĆ® µî

˝ĹĽÓĽş Č®ş¸

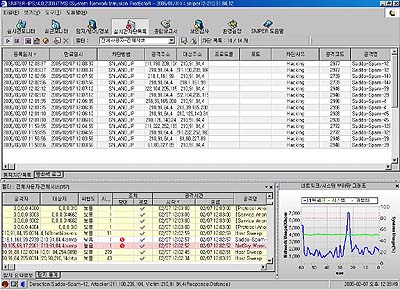

ˇŢ şńÁ¤»ó ł×Ć®żöĹ© Ć®·ˇÇČ Â÷´Ü

ˇŢ şńÁ¤»ó ł×Ć®żöĹ© Ć®·ˇÇČ Â÷´Ü

- ąćČş® ±â´É(Stateful Inspection ±â´É, ĂÖ´ë 200¸¸ ĽĽĽÇ Áöżř)

- ąćČş® ±â´É(Stateful Inspection ±â´É, ĂÖ´ë 200¸¸ ĽĽĽÇ Áöżř)

- Á¤±łÇŃ ÇŘĹ·ŔÇ Ĺ˝Áö, ĂßŔű(Trace route & Raw data), Â÷´Ü

- In-Line Mode·Î żîżµµÇ´Â Transparency ş¸Ŕĺ

- One-Way Attack Â÷´Ü(Worm Virus, Buffer overflow, Null operation Code)

- ħŔÔĹ˝Áö ł»żŞ ą× Â÷´Ü ÇöȲżˇ ´ëÇŃ °ü¸®ŔÚ ľË¸˛ ±â´É(Alert, E-mail µî)

- Application-Level Stateful Inspection EngineŔ¸·Î żŔĹ˝Ŕ˛ ĂÖĽŇČ

- Ĺ˝ÁöµČ °ř°Ýżˇ ´ëÇŃ ĂßŔĚ şĐĽ®, Ĺë°č şĐĽ® ą× ş¸°íĽ Á¦°ř

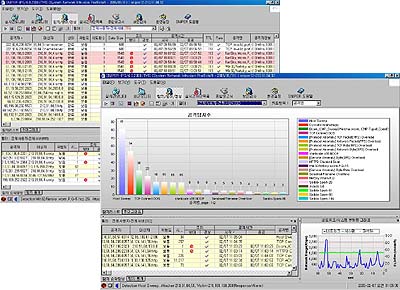

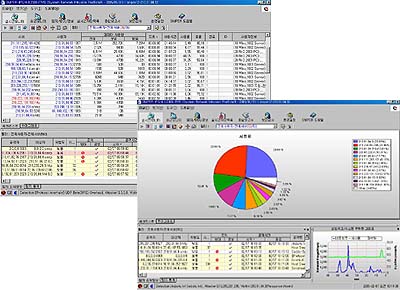

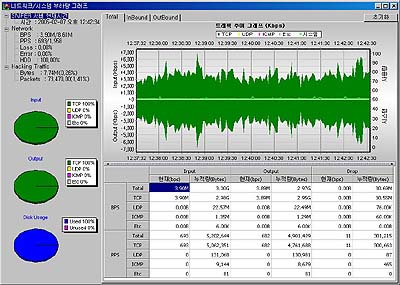

ˇŢ ˝Ç˝Ă°Ł Network Data °¨˝Ă

- ˝Ç˝Ă°Ł Network DataŔÇ Č帧 ¸đ´ĎĹ͸µ ą× ·Î±ë

- ˝Ç˝Ă°Ł Network DataŔÇ Č帧 ¸đ´ĎĹ͸µ ą× ·Î±ë

- ł»şÎ/żÜşÎ ł×Ć®żöĹ©¸¦ ±¸şĐÇĎż© ĽĽşĐČµČ ¸đ´ĎĹ͸µ

- 10/100 ą× Gigabit Ć®·ˇÇČżˇĽ Á¤»óŔ۵ż ą× ŔŻÇŘĆ®·ˇÇČ Â÷´Ü Display

ˇŢ ł×Ć®żöĹ© Ć®·ˇÇČ şĐĽ® (Traffic Breakout)

- Protocol/Serviceş° ł×Ć®żöĹ© Ć®·ˇÇČ Ć®·Łµĺ şĐĽ®

- Protocol/Serviceş° ł×Ć®żöĹ© Ć®·ˇÇČ Ć®·Łµĺ şĐĽ®

- Packet Size/Protocol/Service/IPş° Ć®·ˇÇČ şĐ·ů Ĺë°čşĐĽ®(Anomaly)

ˇŢ ˝Ç˝Ă°Ł Â÷´Ü ¸ń·Ď Display

- Â÷´Üł»żŞ, Â÷´Üąćąý, °ř°Ý¸í µî ˝Ç˝Ă°Ł Display

- Â÷´Üł»żŞ, Â÷´Üąćąý, °ř°Ý¸í µî ˝Ç˝Ă°Ł Display

- ąćČş® Â÷´Ü ·Î±× °Ë»ö ą× Display

ˇŢ ħŔÔĹ˝Áö(IDS) ±âĽú ±âąÝŔÇ ľČÁ¤Ľş

- ±ął» ł×Ć®żöĹ© ČŻ°ćżˇ °ˇŔĺ ŔűÇŐÇŃ Ä§ŔÔĹ˝Áö(IDS) ±âąÝŔÇ şńÁ¤»óĆ®·ˇÇČ Á¦ľî±âĽú

- UDP, SYN Flooding, DOS µîŔÇ ąüżëÇŘĹ· »Ó ľĆ´Ď¶ó SessionŔÇ »óŸ¦ şĐĽ®ÇŘľß ÇĎ´Â ÇŘĹ·żˇ ´ëÇŘĽµµ Á¤Č®ÇĎ°Ô Ĺ˝Áö, Â÷´ÜÇŇ Ľö ŔÖ´Â IPS Ŕüżë żŁÁř °łąß Ŕűżë

- ł×Ć®żöĹ© ĆĐŶżˇ ´ëÇŃ ´ŮÂ÷żřŔű(Protocol, IP, Serverş°) şĐĽ® żëŔĚ

ˇŢ ąü±ą°ˇŔű ÁľÇŐ ł×Ć®żöĹ© °¨˝Ă˝Ă˝şĹŰŔÇ ĂĘĽ®

- 24˝Ă°Ł ħÇŘ»ç°í´ëŔŔşĐĽ®ĆŔ(WINS CERT) żîżµ ą× ĂëľŕĽş Á¤ş¸ Á¦°ř(cert.wins21.com)

- ±ą°ˇ»çŔĚąöľČŔüĽľĹÍżÍ ĂֽŠżú, ÇŘĹ· şĐĽ®Á¤ş¸ °řŔŻ

(Ŕ©˝şĹ×Ĺ©łÝ, KT, ľČöĽöż¬±¸ĽŇ, ÇϿ츮, ÄÚÄÚłÓ, ĆćŸ˝ĂĹĄ¸®ĆĽ)

- KISA ŔÎĹÍłÝħÇŘ»ç°í´ëŔŔÁöżřĽľĹÍ ŔŻÇŘĆ®·ˇÇČ ĽŰĂâ˝Ă˝şĹŰ żîżë

- Ŕ§Çů°ü¸®˝Ă˝şĹŰ(SNIPER ITMS) ą× Á¶±âżą°ćş¸˝Ă˝şĹŰ ±¸Ăŕ˝Ă ż¬µż ą× şĐĽ®ĽľĽ żŞÇŇ

ˇŢ ±âĽúŔÇ żěĽöĽş ą× Â÷ş°Ľş

- Çϵĺżţľî ±âąÝŔÇ °íĽş´É IPSżŁÁř

- ±ą°ˇ±â°ü żä±¸±â´É ¸¸Á·, CC(°řĹëĆň°ˇ±âÁŘ)ŔÎÁő Čąµć(±ą°ˇÁ¤ş¸żř)

- ħŔÔĹ˝Áö(IDS) Ľ±µÎ ±âĽúŔ» ąŮĹÁŔ¸·Î ÇŃ Ă·´Ü±â´É°ú Gigabit Ć®·ˇÇČ Ăł¸®

- żř°ÝÁö Á˘ĽÓ±â´ÉŔ¸·Î »ó˝Ă Á˘ĽÓ ą× °ü¸®(128bit ľĎČŁČ Áöżř)

- IAP, SNMP, SYSLOG µîŔ» ŔĚżëÇŃ ĹëÇŐ°üÁ¦ Protocol ż¬µż

- »ő·Îżî °ř°Ý Classżˇ ´ëÇŃ ˝ĹĽÓÇŃ Signature update Áöżř

- ł×Ć®żöĹ©/˝Ă˝şĹŰ ĂëľŕĽş Á¤ş¸ ĽöÁý, şĐĽ®, °ˇ°ř ą× µĄŔĚĹÍşŁŔĚ˝ş ±¸Ăŕ±âĽú

- ŔĚÁßČ ±¸Ľş(HA) ÁöżřŔ¸·Î ľČÁ¤Ŕű ł×Ć®żöĹ© ±¸Ľş

- ˝Ă˝şĹŰ ŔĺľÖ˝Ă ŔÚĂĽ şą±¸±âĽú Ŕűżë(L2 Bypass ±â´É)

- Hacking Proof - Raw data ŔúŔĺ ą× »óĽĽ şĐĽ® ±â´É

|

|

|

|

|

|

|

|

|

|

|

|